POLÍCIA FEDERAL 2021 – CORREÇÃO DA PROVA DE INFORMÁTICA

OLÁ, TUDO BEM?

esse post se destina à correção da Prova de Informática do Concurso da Polícia Federal do ano de 2021, tanto para o cargo de Agente quanto para o Cargo de Escrivão.

Meu nome é PABLO LEONARDO (@professorpabloleonardo), sou Professor de Informática para concursos públicos desde 2004. Também sou criado do site Estudo TOP e leciono nos principais cursos preparatórios do Brasil.

Vamos lá?

MINHA OPINIÃO SOBRE A PROVA

Sinceramente, considero que sim que, por ser um dos concursos mais disputados do Brasil, que a prova tenha que ser um pouco mais puxada do que a de outros concursos, porém, falando especificamente da parte de Informática, acredito que as cobranças são pesadas demais, ainda mais se formos considerar o pouco tempo que temos para estudar da data de publicação do edital até a data da prova.

Para ser bem sincero, os conceitos cobrados nessa prova são conceitos que nem na faculdade de computação estudamos com tanta profundidade. Acho pesado demais, com toda a sinceridade. Muitas das questões dessa prova geraram algum dúvida até em nós que somos professores da disciplina. Classificaria isso como uma verdadeira covardia. Se fosse para o cargo de Analista de Sistemas, eu até concordaria, mas…

Bom, se um problema existe, ao invés de reclamar, temos é que resolver, não é mesmo? Vamos lá!

QUESTÃO 61

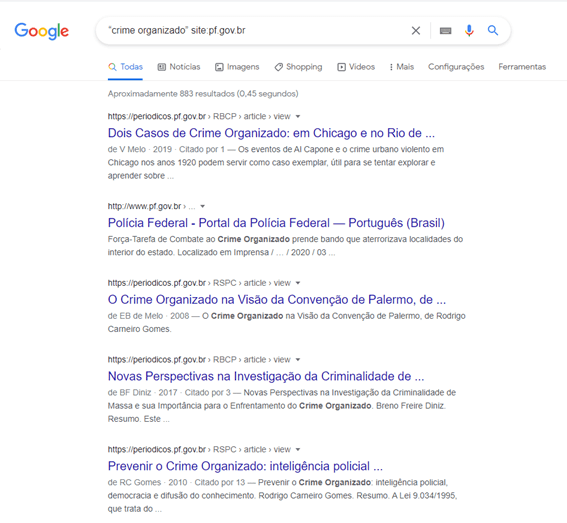

A imagem acima ilustra os resultados dessa pesquisa quando feita no google. Não era uma questão difícil, mas exigia que o candidato tivesse certa “intimidade”com os conceitos relacionados a esse buscador.

QUESTÃO 62

A versão atual do Google Chrome dispõe de recurso que permite avisar o usuário sobre a possibilidade de ele estar utilizando uma combinação de senha e de nome de usuário comprometida em um vazamento de dados em um sítio ou em um aplicativo de terceiros.

Resposta: CERTA.

Essa era uma questão já esperada devido ao fato de abordar conceitos relacionados à proteção e segurança dentro do Google Chrome, o Browser que o Cesbraspe mais ama.

Veja o que a própria ajuda do Google Chrome nos diz a respeito disso: “Receber alertas para mudar as senhas Você poderá receber um alerta do Chrome se usar uma combinação de senha e nome de usuário comprometida em um vazamento de dados em um site ou app de terceiros. As combinações comprometidas de senha e nome de usuário não são seguras porque foram publicadas on-line.” Perceba que o texto da questão foi retirado exatamente desse texto de ajuda. Trata-se de um serviço em que o Google Chrome verifica se as senhas usadas já não foram publicadas em grandes bancos de dados na Internet e, caso positivo, emite uma alerta para o usuário.

QUESTÃO 63

QUESTÃO 64

Se um usuário recebesse a planilha Excel a seguir somente com os dados contidos nas colunas A e B e necessitasse preencher a coluna C, em vez de digitar manualmente os

dados, ele poderia, para fazer o referido preenchimento, digitar o conteúdo “Acre – AC” na célula C1; selecionar a célula C1; e acionar o botão ![]() na guia dados.

na guia dados.

Resposta: CERTA (CABE RECURSO).

Essa questão fugiu um pouco das estatísticas, ou seja, não é comum encontrarmos questões sobre planilhas eletrônicas em provas da polícia federal, mas, de toda forma, estava completamente dentro do edital, embora caixa um recurso aqui.

Note que a célula A1 contém a sigla AC e a célula B1 contém o termo Acre. Se em C1 eu inserir o texto Acre – AC e, posteriormente, clicar sobre o referido botão, o preenchimento relâmpago será ativado. Esse recurso analisa as células próximas da célula selecionada e tenta encontrar um padrão entre elas e o conteúdo da célula selecionada. Nesse caso, o Excel perceberá que o conteúdo de C1 é o conteúdo de B1, um hífen, e o conteúdo de A1 e, sendo assim, vai fazer o mesmo com as linhas que se encontram abaixo, fazendo com que a planilha fique exatamente como ilustrada acima.

Acontece que a banca não especificou a versão do Excel que está sendo usada e, sendo assim, a questão deve ser anulada tendo em vista que, por exemplo, a versão 2010 do Microsoft Excel não possui esse recurso de preenchimento relâmpago.

QUESTÃO 65

No Linux, o comando pwd é utilizado para realizar a troca de senha das contas de usuários do sistema, ação que somente pode ser realizada por usuário que tenha determinados

privilégios no ambiente para executá-la.

Resposta: ERRADA.

Essa foi a única questão que cobrou conceitos referentes à Sistemas Operacionais e, embora o edital tivesse citado Windows e Linux, a questão cobra conhecimentos acerca do Linux.

Linux é um sistema operacional usado no mundo todo e pode ser usado com Interface de Comando ou Interface Gráfica. Quando utilizamos em modo de comando, digitamos determinados comandos para que tarefas sejam executadas. A questão aborda o comando pwd e afirma que ele é usado para trocar a senha de um usuário e mais, afirma que esse comando só pode ser executado por usuários que possua determinados privilégios.

O comando usado para modificar a senha de um usuário é o comando passwd e, mesmo assim, esse comando pode ser executado por qualquer usuário e não somente pelos “privilegiados”.

O comando pwd é utilizado para imprimir na tela o nome do diretório corrente, ou seja, o diretório que estamos acessando no momento.

Questão relativamente simples para quem estava em dia com os comandos do Linux.

QUESTÃO 66

O SMTP é o protocolo indicado para prover o serviço confiável de transferência de dados em formulários de dados no caso de o usuário estar trafegando em sítios da Internet,

por exemplo.

Resposta: ERRADA.

Questão que fala sobre protocolos de serviços de Internet. Mais do que esperada. Perceba que o protocolo HTTPS já foi cobrado em uma outra questão dessa mesma prova. Preferência da banca mesmo.

SMTP é o protocolo de envio de mensagens de correio eletrônico. Os formulários são preenchidos nos sites da Web e os protocolos utilizados para visualizar esses sites e enviar dados por meio deles são HTTP e HTTPS. Como a assertiva fala em transferência segura, deveria ter sido falado em HTTPS.

QUESTÃO 67

Na comunicação entre dois dispositivos na Internet, o protocolo IP especifica o formato dos pacotes que trafegam entre roteadores e sistemas finais.

Resposta: CERTA.

Questão abordando conceitos relativos a redes de computadores e Internet.

Sabemos que os dois protocolos da Internet são o TCP e o IP e cada um tem as suas responsabilidades na comunicação entre dispositivos na rede. Sabemos também que as informações que trafegam pela Internet são convertidas em pacotes, ou seja, o termo pacotes que aparece na questão não pode nos soar estranho.

Dentre as responsabilidades do protocolo IP está a definição do formato dos pacotes que serão enviados e também o roteamento desses pacotes que, na verdade, é o processo da definição da melhor rota para que esses pacotes sejam entregues mais rapidamente.

Cespe/Cebraspe cobrou uma questão muito parecida com essa em 2012 no concurso do MPE – PI.

QUESTÃO 68

A pilha de protocolos TCP/IP de cinco camadas e a pilha do modelo de referência OSI têm, em comum, as camadas física, de enlace, de rede, de transporte e de aplicação.

Resposta: CERTA.

Por ser uma questão que aborda pilhas de protocolos, também era uma questão esperada, mas pelo menos por mim, não dessa forma.

A modelo de referência OSI é formado por 7 camadas (Aplicação, Apresentação, Sessão, Transporte, Rede, Enlace e Física. Já o modelo TCP/IP se apresenta de forma mais simples, organizado em 4 ou 5 camadas. Isso mesmo, ele pode ser explicado como tendo 4 ou 5 camadas. O TCP/IP de 4 camadas é formado pelas camadas de Aplicação, Transporte, Rede e Física. Já o de 5 camadas possui, além das citadas no modelo de 4 camadas, a camada de enlace que fica posicionada entre a camada de Rede e a Física.

Note que, existem duas diferenças entre o TCP/IP de 5 camadas e o OSI: são as camadas de Apresentação e de sessão que estão presentes apenas no modelo OSI.

Grande parte dos candidatos que fizeram essa prova não são especialistas em TI, redes e áreas afins. Tiveram que aprender e estudar muito os conceitos sobre Internet, Redes, Segurança da Informação, Linux, Windows, Programação R, Python, Bancos de Dados, BigData, Sistemas de Informação, Data Mining, etc.

Eu, Professor Pablo, considero ser um conteúdo muito pesado pra tão pouco tempo de estudos. Ok, vamos lá, muita gente se esforçou, aprendeu, estudou muito e foi para a prova. Aí vem a banca cobrando TCP/IP de 5 camadas sendo que a maioria das questões elaboradas pela própria banca cobra o TCP/IP de 4 camadas…

A questão cabe recurso? Não, não cabe. O TCP/IP de 4 camadas é definido na RFC 1392 e o de 5 camadas, na RFC 1122. Saber sobre modelo TCP/IP de 4 camadas e modelo OSI já é complicado, imagina saber a diferença entre esses dois e ainda o TCP/IP de 5 camadas.

A resposta é certa, mas, sinceramente, acho uma verdadeira covardia exigir que candidatos que não são especialistas em TI saibam dessas diferenças.

QUESTÃO 69

Denomina-se backdoor a situação em que um usuário sofre um ataque, seus dados são criptografados, ficam inacessíveis e, então, exige-se desse usuário o pagamento de resgate para o restabelecimento do acesso a seus dados.

Resposta: ERRADA.

Questão mais do que esperada. Já não é de hoje que Cebraspe vem batendo nessa tecla do Ransomware. Caiu na PRF e tinha grande chance de cair na PF também, mesmo sendo provas com datas muito próximas.

A questão fala em Backdoor mas, ao definir, coloca a definição de ransomware e por isso está errada. Backdoor é um malware (software malicioso) que, quando instalado em um computador, abre uma porta para que o sistema possa ser acessado por agentes externos.

Já foi o tempo em que tudo que era malicioso era considerado vírus. Hoje, você precisa saber o que é um malware, quais são as suas características e, como visto na referida questão, precisa saber diferenciar os principais tipos de malware.

QUESTÃO 70

Caso o usuário tenha recebido um conjunto de arquivos com trojan em seu conteúdo e esses arquivos estejam em uma mídia de armazenamento local em sua estação de trabalho, recomenda-se a utilização de IDS (intrusion detection system) para a realização da limpeza dos arquivos.

Resposta: ERRADA.

O conceito de IDS passou a ser mais cobrado pelo Cebraspe nos últimos dois anos. IDS é um sistema que detecta a presença de intrusos no sistema. Em outras palavras, identifica atividades fora do padrão, a presença de intrusos e invasões. O IDS pode ser ativo (apenas alerta o usuário sobre a presença de processos/usuários intrusos no sistema) ou ativo (realiza ações para bloquear os processos/usuários intrusos).

Note que a assertiva diz que para remover Trojan (Cavalo de Tróia) de arquivos, devemos usar IDS. Pela definição de IDS já podemos marcar essa assertiva como errada.

O Trojan é um malware e, para removê-lo, é necessário a utilização de uma ferramenta Anti-malware.

QUESTÃO 71

As desvantagens da cloud computing incluem a inflexibilidade relativa ao provisionamento de recursos computacionais: é necessário estabelecê-los no momento da contratação e não há possibilidade de ajustes de escala, de acordo com a evolução das necessidades, no mesmo contrato.

Resposta: ERRADA.

Cloud Computing, tópico bem esperado por nós. Computação em nuvem está em alta e vei para ficar. A banca que mais gosta de cobrar conceitos acerca desse assunto é justamente o Cebraspe, banca que organizou o concurso da PF.

É difícil falar em desvantagens de Cloud Computing, não é que não tenha, mas as vantagens são muito mais numerosas. Uma das vantagens de se utilizar esse modelo de processamento e armazenamento é justamente a flexibilidade, ou seja, você pode iniciar com um serviço mais básico e à medida que as suas necessidades forem aumentando, você vai adequando os recursos contratados. Assim, economiza-se muito dinheiro.

QUESTÃO 72

A PaaS (plataforma como um serviço) contém os componentes básicos da IT na nuvem e oferece o mais alto nível de flexibilidade e de controle de gerenciamento sobre

os recursos de tecnologia da informação no que diz respeito a cloud computing.

Resposta: ERRADA.

Outra questão de computação em nuvem. Os conceitos relacionados a SAAS, PAAS e IAAS foram cobrados na prova da PRF e possivelmente seriam cobrados também na PF. Dito e feito Quem contém os componentes básicos de TI em nuvem é SAAS e não PAAS. Quando falamos em componentes básicos de TI estamos falando em recursos de processamento e armazenamento. Trata-se da possibilidade de você ter computadores muito potentes e com grande capacidade de armazenamento sem ter que adquirir esse computador por dezenas e até mesmo centenas de milhares de reais. Na verdade, você assinará um contrato com uma empresa e, por meio da Internet, você poderá usar os recursos de processamento e armazenamento desse computador.

PAAS também é um modelo de serviço em nuvem, porém, provê uma plataforma de desenvolvimento e testes de softwares e não componentes básicos de TI.

QUESTÃO 73

À medida que os sistemas sofrem mudanças, o ajustamento sistemático ocorre de forma contínua; dessas mudanças e dos ajustamentos decorrem fenômenos como, por exemplo, a entropia e a homeostasia.

Resposta: CERTA.

A questão aborda conceitos referentes à TGS – Teoria Geral dos Sistemas. Essa teoria não é aplicada exclusivamente na computação, mas sim, em todas as áreas, como Administração, por exemplo.

Basicamente, a teoria de sistemas afirma que os Sistemas estes são abertos e sofrem interações com o ambiente onde estão inseridos. Desta forma, a interação gera realimentações que podem ser positivas ou negativas, criando assim uma auto regulação regenerativa, que por sua vez cria novas propriedades que podem ser benéficas ou maléficas para o todo independente das partes. Naturalmente, tudo que se muda e que se ajusta constantemente tem a se desorganizar, ou seja, surge a Entropia que, na verdade, é uma grandeza física usada para medir o grau de desordem das coisas.

Homeostase é um termo formado pelos radicais gregos homeo e stais, que significam, respectivamente, “o mesmo” e “ficar”. Indica um estado de equilíbrio interno, que se mantém relativamente constante independente das alterações que ocorrem no meio externo. Quando falamos que “dos ajustamentos ocorrem a homeostasia” estamos querendo dizer que, mesmo havendo mudanças e auto regulações que geram entropia interna, os sistemas são capazes de se manterem equilibrados.

TGS nua e crua.

QUESTÃO 74

Cada sistema existe dentro de um meio ambiente constituído por outros sistemas e, nesse contexto, os sistemas abertos caracterizam-se por consistirem em um processo infinito de intercâmbio com o seu ambiente para a realização da troca de informações.

Resposta: CERTA.

Mais uma questão abordando a TGS nua e crua.

A teoria geral de sistemas fundamenta-se em três premissas básicas:

a) Os sistemas existem dentro de sistemas. Um sistema é constituído de sistemas menores e faz parte de um sistema maior. Sendo assim, as funções de um sistema são determinadas pelas funções de todos os seus subsistemas.

b) Os sistemas são abertos. É uma decorrência da premissa anterior. Cada sistema existe dentro de um meio ambiente constituído por outros sistemas. Os sistemas abertos são caracterizados por um processo infinito de intercâmbio com o seu ambiente para trocar energia e informação.

c) As funções de um sistema dependem de sua estrutura. Cada sistema tem um objetivo ou finalidade que constitui seu papel no intercâmbio com outros sistemas dentro do meio ambiente.

A assertiva é uma transcrição de uma das premissas básicas da TGS.

Fonte: https://administradores.com.br/artigos/sociedade-em-rede-1

QUESTÃO 75

Uma das etapas descritas em um método de desenvolvimento de sistema clássico é a de análise e definição de requisitos, etapa em que as restrições e as metas do sistema são obtidas por meio de consulta a usuários, com o objetivo de realizar a especificação do sistema.

Resposta: CERTA.

Temos que ter em mente que um sistema é desenvolvido com o objetivo de solucionar problemas, curar as dores dos usuários. Enquanto analistas de sistemas e desenvolvedores temos que ter em mente que um sistema não deve ter aquilo que achamos ser necessário que tenha, mas sim aquilo que os futuros usuários daquele sistema.

A primeira etapa do método clássico do desenvolvimento de sistemas é justamente a fase de levantamento e análise de requisitos. Nessa fase são feitas algumas reuniões com os usuários afim de se entender as suas necessidades e expectativas. Essa reunião é muito importante pois, a partir dela, o Analista determinará as características que o sistema deverá ter. Inclusive, nessa fase, detalhes técnicos como a linguagem de programação e o SGBD que serão utilizados, não são abordados, afinal de contas, na maioria das vezes, os contratantes não possuem conhecimento técnico avançado.

QUESTÃO 76

Embora não seja dirigido a riscos, o modelo de desenvolvimento de sistemas espiral de Boehm inclui, em seu framework, a etapa de análise e validação dos requisitos.

Resposta: ERRADA.

O processo de desenvolvimento de sistemas é norteado por um modelo de desenvolvimento. Por exemplo, a questão anterior falou do modelo clássico e a atual, fala do modelo Espiral proposto por Boehm.

Esse modelo é mais adotado no desenvolvimento de grandes sistemas e por isso, combina as atividades de desenvolvimento com atividades de gerenciamento de riscos. Quando um risco é identificado, o gerenciador do projeto decide como minimizá-lo ou eliminá-lo.

Sinceramente, questão muito difícil de ser resolvida por quem não era da área de Sistemas. Não vou nem falar da área de TI, mas especificamente da área de desenvolvimento de sistemas.

QUESTÃO 77

Considere que a Polícia Federal tenha registrado, em determinado período, a prisão de 1.789 traficantes de drogas pertencentes a facções criminosas, conforme faixas etárias mostradas no gráfico.

Com referência às informações e ao gráfico precedentes, julgue os itens subsecutivos.

O número 1.789 sozinho caracteriza uma informação, independentemente do contexto.

Resposta: ERRADA.

O número 1789 sozinho não nos diz nada. Se você vir o nome 1789 escrito em algum local você não poderá tirar nenhuma conclusão disso. O número isolado não é uma informação, mas sim um dado.

Dado é um fato bruto, assim como o número 1789. Já a informação, é o resultado do processamento de um dado.

Essa foi uma questão relativamente simples. Muito esperada por nós Professores.

QUESTÃO 78

Considerando-se a classificação dados, informação, conhecimento e inteligência, é correto afirmar que o gráfico representa, por si só, a inteligência.

Resposta: ERRADA.

O gráfico representa uma informação e não a inteligência. Informação é uma coleção de dados organizados e processados e é isso que o gráfico nos apresenta: fatos organizados.

Temos a inteligência quando analisamos informações e as transformamos em conhecimento. Inteligência é a informação devidamente filtrada, destilada e analisada que pode apoiar a tomada de decisões.

A transformação de conhecimento em inteligência ocorre por meio de síntese da experiência e, muito além do que qualquer sistema de análise de informação, necessita de habilidades humanas (MORESI, 2001).

QUESTÃO 79

Os roteadores operam na camada de rede do modelo ISO/OSI.

Resposta: CERTA.

Os roteadores são comutadores de pacotes, ou seja, recebem pacotes vindos de outros equipamentos e os reencaminham a outros roteadores de acordo com uma tabela de roteamento que eles possuem. Os roteadores são responsáveis pelo tráfego de dados da Internet e operam na camada de rede, ou seja, a camada 3 do modelo OSI/ISO.

QUESTÃO 80

Uma LAN (local area network) fornece conectividade em tempo integral para os serviços de conexão da Internet.

Resposta: ERRADA.

Questão que aborda conceitos relacionados as classificações de rede.

Uma LAN é uma rede local, ou seja, uma rede que funciona em uma área geográfica limitada como um prédio, uma sala, uma escola, campus, galpão, casa, etc.

A assertiva erra quando diz que a rede fornece conectividade em tempo integral para os serviços de conexão da Internet. Sempre falo sobre aquele conceito de “quebra molas”, ou seja, diminua sua velocidade diante de certas situações. O que a assertiva afirma é que toda LAN fornece acesso à Internet e aí está o erro. É certo que posso conectar uma LAN à Internet, fazendo com que ela passe a fazer parte de uma rede WAN, mas isso é opcional.

Se existe pelo menos um caso no mundo em que uma rede LAN não esteja conectada à Internet, assertiva já se torna falsa. O certo é dizer que a LAN oferece conectividade entre dispositivos físicos dentro de uma rede local.

QUESTÃO 81

UDP (user datagram protocol) e TCP (transmission control protocol) são protocolos da camada de transporte do modelo ISO/OSI.

Resposta: CERTA.

Questão que aborda conceitos relacionados as classificações de rede.

Uma LAN é uma rede local, ou seja, uma rede que funciona em uma área geográfica limitada como um prédio, uma sala, uma escola, campus, galpão, casa, etc.

A assertiva erra quando diz que a rede fornece conectividade em tempo integral para os serviços de conexão da Internet. Sempre falo sobre aquele conceito de “quebra molas”, ou seja, diminua sua velocidade diante de certas situações. O que a assertiva afirma é que toda LAN fornece acesso à Internet e aí está o erro. É certo que posso conectar uma LAN à Internet, fazendo com que ela passe a fazer parte de uma rede WAN, mas isso é opcional.

Se existe pelo menos um caso no mundo em que uma rede LAN não esteja conectada à Internet, assertiva já se torna falsa. O certo é dizer que a LAN oferece conectividade entre dispositivos físicos dentro de uma rede local.

QUESTÃO 82

Os bits são empacotados em quadros (dataframes) em camada de transporte do modelo de rede.

Resposta: ERRADA.

Mais uma questão abordando conceitos avançados de redes de computadores.

Quando os protocolos da camada de transporte recebem uma informação da camada de Aplicação, converte essa informação em pacotes e os envia para a camada de rede. A camada de rede transforma esses pacotes e datagramas e os envia para a camada de enlace que, por sua vez, os transforma em quadros.

Podemos então concluir que quadros são gerados lá na camada de enlace e não na camada de transporte. Lembre-se: a camada de transporte trabalha com pacotes e não com quadros e nem datagramas.

QUESTÃO 83

A função do metadado de arquivo é descrever o destino final do arquivo definido pelo emissor da mensagem e proprietário do arquivo.

Resposta: ERRADA.

Um metadado é um dado que descreve outros dados. Por exemplo, podemos usar metadados para descrever os atributos de uma entidade em um banco de dados, as propriedades de um arquivo feito no Word ou em qualquer outro aplicativo.

Simples assim. Dados que descrevem outros dados. Exemplos de metadados de um arquivo seria tamanho, número de páginas, nome do editor, etc.

QUESTÃO 84

O resultado do código R seguinte será “12”.

Resposta: CERTA (A BANCA DEU COMO CERTA, MAS CABE RECURSO).

O enunciado fala em “12” (entre aspas) – o que corresponde a um String (texto). O resultado do código será 12 (numérico).

O código cria duas funções (f e g) e usa a função f, aplicando-a ao número 4 na última linha.

O código recebe 4 como x da função f e transforma em 12 (4 + 4 + 4) – não há uma só operação com textos – mesmo que você não entenda os códigos em si (a questão mostrou um código bastante complicado mesmo).

O resultado só poderia ser NUMÉRICO, porque só há valores numéricos no código. O Erro está no “12” entre aspas no enunciado.

Esse comentário foi elaborado pelo Professor João Antônio (@professorjoaoantonio).

QUESTÃO 85

O código Python a seguir apresenta como resultado “True”.

Resposta: CERTA (A BANCA DEU COMO CERTA, MAS CABE RECURSO).

A função bool é uma função que analisa o valor ou expressão que está dentro dos parênteses e retorna um valor True ou False, ou seja, um valor boleano.

Essa função só retorna False se o que estiver lá dentro for 0. Vamos a alguns exemplos:

bool (3) – vai retornar o valor True

bool (0) – vai retornar o valor False

bool (10-10) – vai retornar o valor False porque 10-10=0

bool (“True”*3) – vai retornar True porque o resultado será diferente de zero

bool (10*80) – vai retornar True

Acho que já deu para você entender. Então vamos ao código

x = bool (-3) é True

y = bool (“True” * x) é True

z = bool (“False”) é True (lembre-se que só retornará False quando o que estiver lá dentro for zero)

print (x and y and z) – Essa linha vai imprimir True ou False, dependendo do valor da combinação de X, Y e Z. Note que está sendo usado o conectivo lógico E. Nesse caso, o resultado só será True se x, y e z forem True. Acontece que todos são verdadeiros e, sendo assim, o resultado impresso será True.

Ao meu modo de ver essa questão é passível de recurso tendo em vista que o resultado apresentado será True e não “True”. Em Python, quando um conteúdo é apresentado entre aspas duplas, dizemos que esse conteúdo é uma String (Str). Valores boleanos são apresentados sem as aspas.

Para que essa assertiva fosse considerada certa a banca deveria ter dito:

O código Python terá como resultado “True” (sem as aspas)

QUESTÃO 86

As aplicações de bigdata caracterizam-se exclusivamente pelo grande volume de dados armazenados em tabelas relacionais.

Resposta: ERRADA

Primeiramente devemos nos lembrar que existem 5 V’s que norteiam o Big Data: Volume, variedade, velocidade, valor, veracidade. Não é somente o volume.

Outro erro surge ao falar em tabelas relacionais. Tabelas relacionais armazenam dados estruturados e, lembre-se, Big Data trabalha com dados estruturados e não estruturados.

QUESTÃO 87

A análise de clustering é uma tarefa que consiste em agrupar um conjunto de objetos de tal forma que estes, juntos no mesmo grupo, sejam mais semelhantes entre si que em outros grupos.

Resposta: CERTA

Clustering ou Agrupamento é um método de aprendizado não supervisionado e uma técnica comum em análise de dados estatísticos. Se assemelha muito ao método de Classificação, porém, esse último é um método supervisionado.

Esses métodos fazem parte do campo de estudos chamado Aprendizagem de Máquina que desenvolve técnicas para que um computador consiga executar tarefas em grandes volumes de dados e de forma automática, com pouca ou nenhuma intervenção humana.

QUESTÃO 88

Entropia da informação é uma medida de certeza de que o intervalo contém um parâmetro da população.

Resposta: ERRADA

Questão pesada, totalmente desnecessária.

Entropia tem a ver com desordem. Lembre-se da Entropia interna de um sistema (abordamos isso nas questões anteriores). Entropia da informação não é medida de certeza, mas sim, de incertezas quanto às fontes de informações.

QUESTÃO 89

No modelo de entidade-relacionamento, entidade normalmente representa um objeto do mundo real.

Resposta: CERTA

As entidades de um banco de dados são, na verdade, a representação de objetos que existem no mundo real. Por exemplo, em um curso preparatório para concursos, considerando o seu banco de dados, poderíamos ter as entidades Aluno, Professor, Curso, Coordenador, Projeto, Autor, Livro, etc.

As entidades são representadas com seu nome iniciando-se com letra maiúscula e delimitado por um retângulo. Entidades possuem atributos (características) e podem estar ligadas a outras entidades por meio dos relacionamentos.

QUESTÃO 90

Se uma tabela de banco de dados tiver 205 atributos, então isso significa que ela tem 205 registros.

Resposta: ERRADA

Vamos pensar em uma tabela de alunos. Alunos, então, é uma entidade desse banco de dados. O que precisamos armazenar acerca de cada aluno?

– Código, Nome, Sobrenome, Endereço, Data de Nascimento, RG, E-mail, etc. Cada um desses dados que precisamos armazenar é um atributo. Perceba, se formos levar em consideração o exemplo que citei acima, para cada registro de Alunos teremos 7 atributos.

Seria possível ter 205 registros e 205 atributos? Sim, se cada registro tivesse um único atributo. Isso é muito raro, quase impossível de acontecer. Mesmo assim a assertiva está errada pois ela afirma que são 205 atributos e 205 registros.

QUESTÃO 91

Atomicidade refere-se à propriedade de um sistema gerenciador de banco de dados (SGBD) que garante que os dados armazenados sejam indivisíveis.

Resposta: ERRADA (A BANCA DEU COMO ERRADA, MAS CABE RECURSO)

A atomicidade pode se referir a transações ou a dados.

Imagine por exemplo uma transferência bancária. Nessa transação, diversas operações são executadas, embora seja uma única transação. Verifica-se se a conta de origem possui o saldo, retira-se esse valor da conta de origem e deposita-se na conta de destino. Pois bem, a atomicidade garante que todos esses passos sejam executados completamente.

Já pensou se o dinheiro fosse retirado de uma conta e não fosse depositado na outra?

A atomicidade garante que, se o dinheiro não puder ser depositado na conta de destino, que os passos anteriores sejam revertidos e que o dinheiro não saia da conta de origem.

Existe também a propriedade da atomicidade sobre dados de um banco de dados. Essa propriedade garante que esses dados, assim como no caso das transações, sejam indivisíveis.

QUESTÃO 92

Em um sistema gerenciado de banco de dados, as restrições de integridade garantem que os dados possam ser armazenados, consultados e utilizados com confiabilidade.

Resposta: CERTA

Restrições de integridade são usados para garantir a exatidão e a consistência dos dados em um Banco de dados relacional. Em outras palavras, garantir que os dados representem a realidade do que eu estou modelando.

Existem vários tipos de restrições de integridade, como por exemplo a integridade de domínio que verifica se os dados inseridos são do tipo permitido, a integridade de chave que impede que uma chave se repita dentro da mesma tabela, a integridade de vazios que verifica se um campo pode ou não receber valores null, etc.

QUESTÃO 93

Uma hiperchave é uma tupla que permite recuperar uma relação de uma tabela.

Resposta: ERRADA

Uma tupla, na verdade, é uma linha, um registro dentro da minha tabela do meu banco de dados. Chamamos de chave, um atributo que é capaz de identificar uma tupla/linha/registro de maneira única e exclusiva. Podemos usar como chave, por exemplo, um código ou ainda o cpf de uma pessoa.

O conceito de superchave surge quando combinamos dois atributos, ou seja, duas colunas de um registro para formar uma chave de identificação. Poderíamos combinar o nome e o RG, por exemplo.

Não existe o conceito de hiperchave, mas sim, shuperchave.

QUESTÃO 94

Os dados estruturados diferenciam-se dos dados não estruturados pela rigidez em seu formato e pelo fato de poderem ser armazenados em campos de tabelas de um banco de dados relacional.

Resposta: CERTA

Dados estruturados são aqueles que podem ser armazenados em tabelas. São dados em formatos de texto, números e símbolos, basicamente. Já os dados não estruturados não podem ser armazenados em tabelas. Como exemplos desses dados podemos citar imagens, músicas, áudios, curtidas e comentários em postagens de redes sociais, informações sobre a localização de um usuário, etc. Esses dados são armazenados em arquivos, grafos, etc.

QUESTÃO 95

Na linguagem SQL (structured query language), DTL (data transaction language) são comandos responsáveis por gerenciar diferentes transações ocorridas dentro de um banco de dados.

Resposta: CERTA

A linguagem SQL é a linguagem usada para manipular bancos de dados relacionais. Essa linguagem usa comandos DTL, assim como usa comandos DDL, DML, etc. Os comandos DTL são aqueles utilizados para controle de transações dentro do banco. Os comandos são BEGIN TRANSACTION (indica o início da transação), COMMIT (para confirmar a transação) E ROLLBACK (para desfazer a transação).

QUESTÃO 96

API é um padrão XML usado para desenvolver uma interface de aplicativos em dispositivos computacionais em servidores HTTP ou HTTPS.

Resposta: ERRADA

A sigla API significa Application Programming Interface” que significa em tradução para o português “Interface de Programação de Aplicativos”. Por meio de uma API é possível que dois sistemas diferentes se comuniquem e usem seus recursos sem que um conheça o código do outro.

Por exemplo, a API do Google Maps permite que muitos outros aplicativos se integrem a ele, mesmo sem conhecer o seu código. Quando uma pessoa acessa o site de um hotel, por exemplo, é possível ver a localização do hotel dentro do google Maps, isso é graças à API.

Um outro bom exemplo de uso de API é a lista de contatos do nosso telefone se integrando com o Whats APP. Essa integração também é feita por meio de uma API.

Note que a definição de API feita pela banca é bem distante da realidade.

CONCLUINDO

Quem concorre a uma vaga no concurso da Polícia Federal conhece as dificuldades da prova de informática. Certamente, com os conhecimentos que adquirimos ao longo da vida, sem estudar especificamente para esse concurso, não é possível ter bons resultados nessa prova.

Se você fez essa prova, espero sinceramente que tenha tido bons resultados.

Contem sempre comigo!

Um grande abraço!

Professor Pablo Leonardo

@professorpabloleonardo (Instagram)